Was sind Administrative Freigaben?

Administrative Freigaben sind versteckte Netzwerkfreigaben, die von Windows NT-Betriebssystemen erstellt werden und Systemadministratoren den Remotezugriff auf alle Datenträger eines mit dem Netzwerk verbundenen Systems ermöglichen. (Auszug aus Wikipedia)

Risiko von Malware reduzieren

Malware wie Emotet oder Trickbot nutzen die administrativen Freigaben um sich nach dem erlangen von Administratorrechten, u.a. durch Passwort-Hashing, im Netzwerk über das SMB-Protokoll weiter auszubreiten.

Um die Sicherheit im Netzwerk zu erhöhen können die folgenden Schritte helfen:

- Administrative Freigaben für Server und Clients, welche keine Freigaben teilen, deaktivieren (im weiteren Verlauf beschrieben)

- Den SMB-Zugriff über die lokale Firewall blockieren

- LAPS (Local Administrator Password Solution) aktivieren

- Regelmäßig Konten mit Administratorrechten überprüfen und den Administratorzugriff nur auf die nötigsten Benutzer beschränken. Wenn die Anzahl der Administratorkonten gering gehalten wird, werden Angreifern weniger „hochwertige“ Angriffsziele geboten.

Prüfen welche Freigaben aktiv sind

Um zu überprüfen welche versteckten Freigaben aktiv sind kann entweder die Kommandozeile oder die Computerverwaltung genutzt werden.

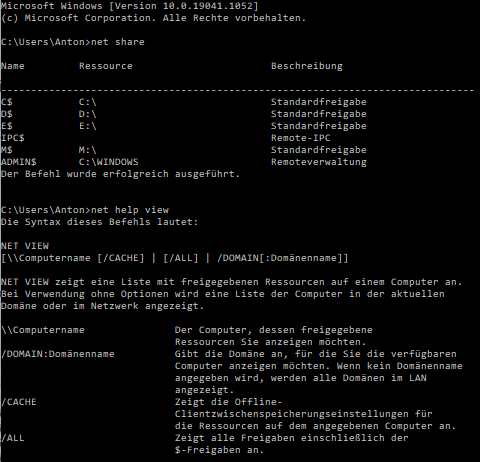

Kommandozeile:

Lokales System

net share

Entferntes System

net view \\COPMUTERNAME /ALL

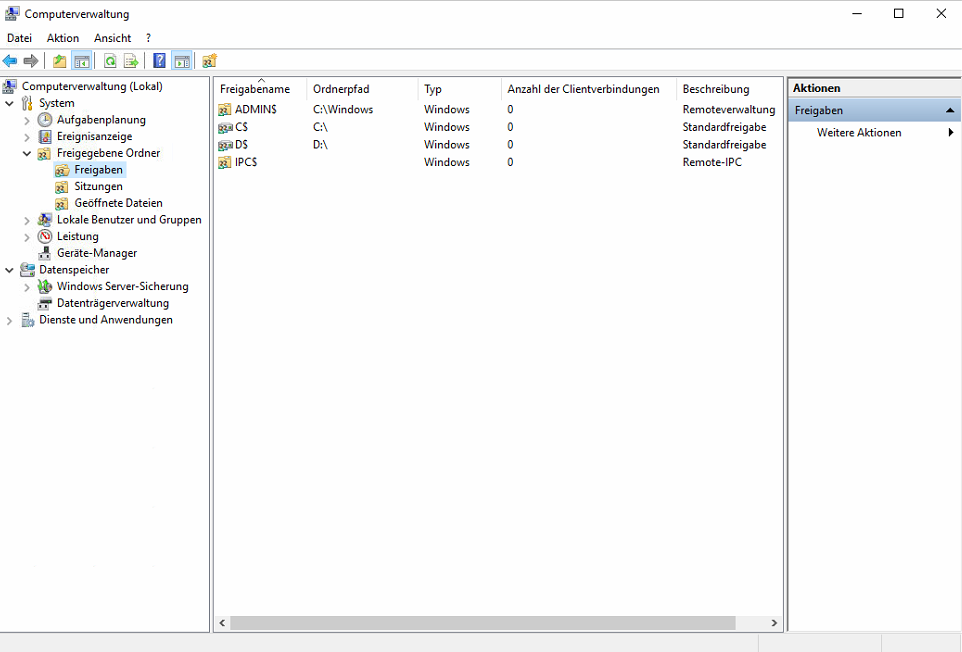

Computerverwaltung:

Computerverwaltung -> System -> Freigegebene Ordner -> Freigaben

Administrative Freigaben global über GPO deaktivieren

Hinweis: Die Gruppenrichtlinie sollte nur auf Servern oder Clients angewendet werden, welche keine Ressourcen im Netzwerk teilen.

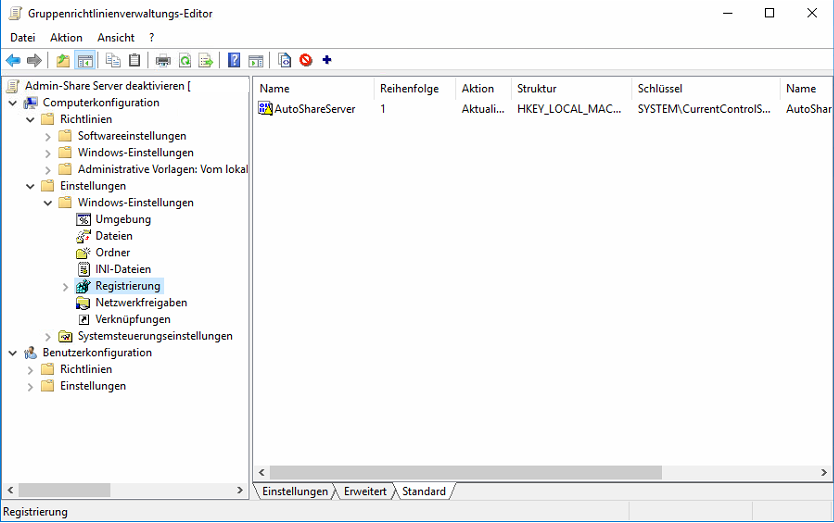

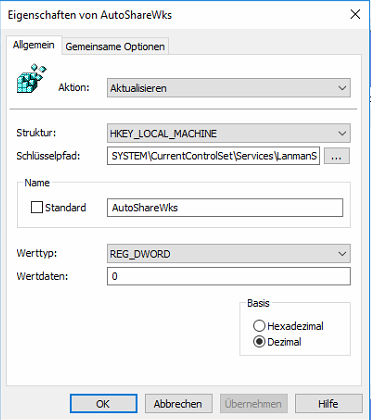

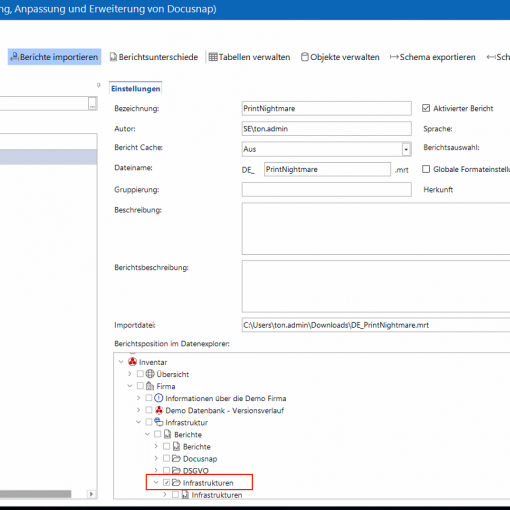

Zunächst müssen zwei neue Gruppenrichtlinienobjekte erstellt und entsprechend verknüpft werden, eins für Server und eins für Clients. Im Anschluss muss jeweils ein neues Registrierungselement erstellt werden, unter:

Computerkonfiguration -> Einstellungen -> Windows-Einstellungen -> Registrierung

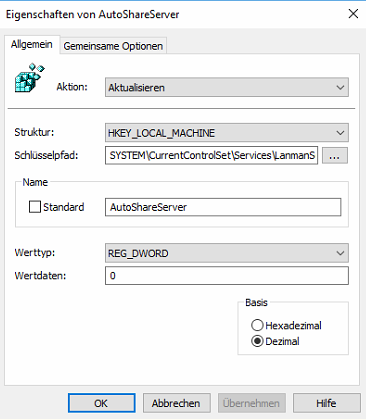

Für Server sieht der Eintrag wie folgt aus:

Aktion: Aktualisieren

Struktur: HKEY_LOCAL_MACHINE

Schlüsselpfad: SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

Name: AutoShareServer

Werttyp: REG_DWORD

Wertdaten: 0

Für Clients ist der einzige unterschied der Name:

Name: AutoShareWks

Durch das setzen des Eintrags wird allerdings nicht die IPC$-Freigabe entfernt. Diese muss, außer beim Domaincontroller, manuell über die Kommandozeile oder via Batch entfernt werden:

IPC$ deaktivieren

net share IPC$ /disable

Sollten im Anschluss Probleme auftreten, kann die Freigabe einfach über den folgenden Befehl wieder aktiviert werden:

IPC$ aktivieren

net share IPC$

Wichtig für Domain controller

Die Freigabe IPC$ wird u.a. für die Auflösung von Domain_Name benötigt und darf daher nicht deaktiviert werden. Ansonsten kommt es zu Problemen beim Anmelden/Registrieren neuer Systeme an der Domäne. Des weiteren sollten die Freigaben SYSVOL und NETLOGON nicht entfernt werden, da diese zum verteilen von Gruppenrichtlinien und/oder für Anmeldeskripte genutzt werden.

Weitere Informationen:

https://docs.microsoft.com/de-de/troubleshoot/windows-server/networking/remove-administrative-shares

Ein Gedanke zu “Administrative Freigaben deaktivieren”